下周,谷歌与身分管理互联网平台 Okta 均告公布由 Lapsus$胡尔坎策画的违法行为。作为互联网犯罪行为应用领域的这股新势力, Lapsus$专门针对从大民营企业处盗取统计数据,并以申明统计数据文本为要胁逼使被害民营企业缴付巨款。经过进行调查发现,该组织机构不是什么颇具轻微威胁象征意义的国家性组织机构,其领头人不过是一名轻微不足 18 岁的少年儿童,而且仍未受正式宣布犯罪行为控告。

小型民营企业在安全可靠上资金投入了Bazas项目组、百亿资产,保有矮小上的零信赖、无公钥证书等计划,却敌不过一名性侵犯人选用挖空心思进行反击。在责任编辑中,他们将一起了解 Lapsus$的今生今生,看一看他们如何用相对单纯的技术所犯一起起惊天案。

侵略数家民营企业,公司疲于奔命应对

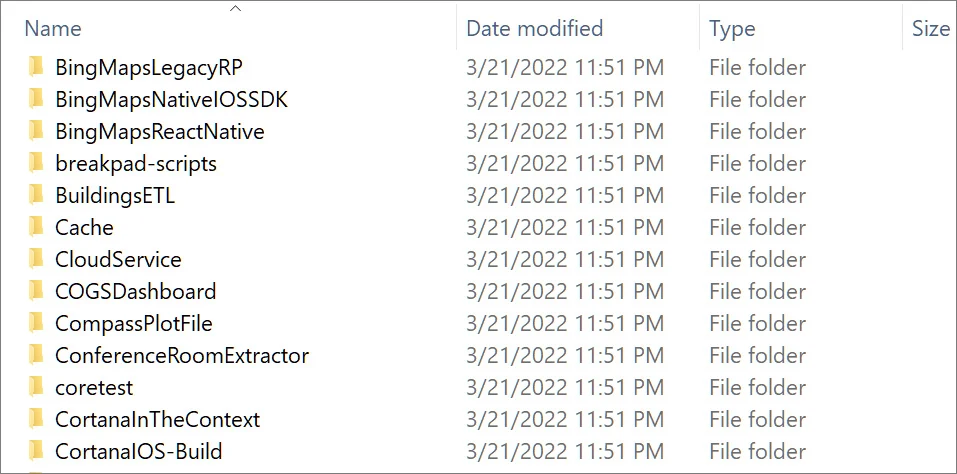

下周,谷歌被确认外泄了 Bing、Cortana 和其他工程建设项目的源码,约 37GB ,骇客组织机构 Lapsus$ 表示其中包涵 90% 的 Bing 源码以及约 45% 的 Bing Maps 和 Cortana 音频副手标识符。

外泄的源码工程建设项目

在新一代发布的一则昌明中,谷歌确认受 Lapsus$ 骇客组织机构的勒索,该组织机构侵略了谷歌的某一雇员的帐户,非常有限出访了工程建设项目源码存储库。谷歌声称,外泄的标识符还没有轻微到引致风险增高,他们的保护措施不倚赖标识符秘密性。

谷歌一直相当重视民营企业安全可靠,还曾挖来前亚马逊高管查理・贝尔,担任新成立的安全可靠、合规、身分与管理部门,该部门雇员预计将超过 1 Bazas,占谷歌雇员总人数(约 20 Bazas)的 5%。在互联网安全可靠的资金投入和收入上,谷歌其实已成为互联网安全可靠霸主,但意外的是,资金投入如此之大,也能被 Lapsus$轻易攻破。

在此之前,Lapsus$ 已经外泄了来自 Okta、英伟达、三星和育碧的统计数据。

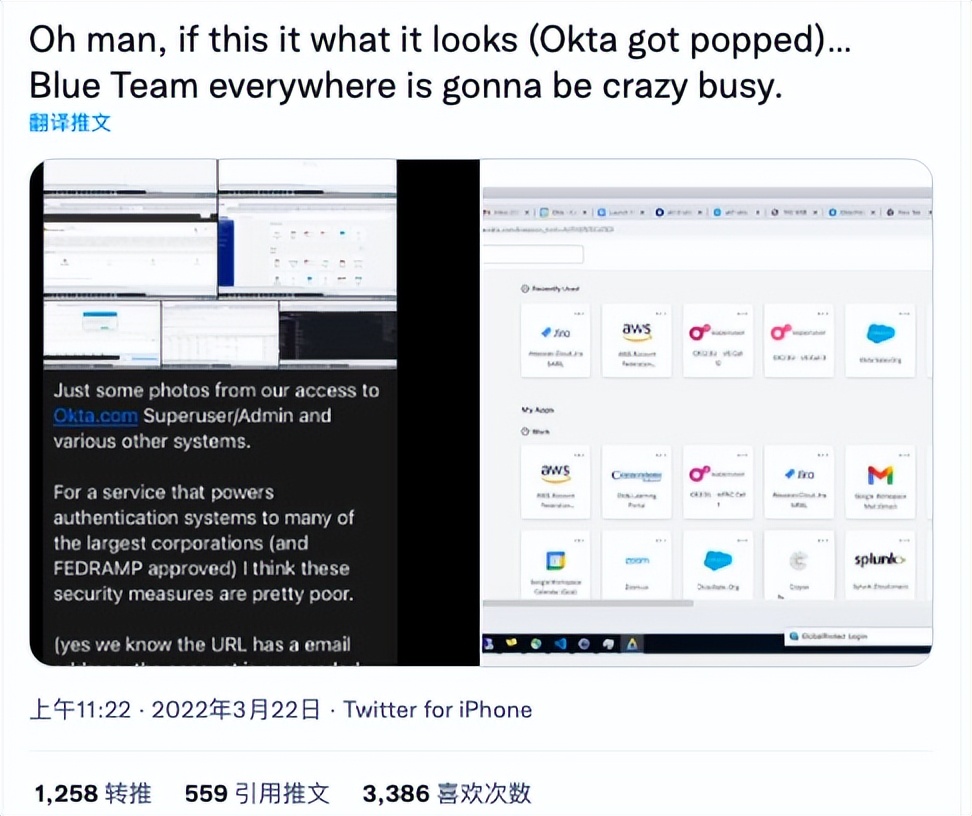

Okta 是一家为 FedEx 等提供身分验证服务的小型公司,据其网站统计数据表明他们保有超过 15,000 名客户。下周二,Okta 确认反击者在 2022 年 1 月出访了其雇员的一台笔记本电脑,约 2.5% 的客户可能受了影响,比如客户统计数据已被查看。

Okta 发表了多次进行调查进展并进行了互联网研讨会演示,声称是第三方客户支持技师的帐户遭到了破坏,毕竟保有数家不同文化的第三方承包商在现在是很正常事情。该帐户功能非常有限,骇客仅进行了 5 天时间的出访。但 Lapsus$在 Telegram 中写道,事实上他们对 Okta 的系统进行了数个月的出访,还发布了内部系统的屏幕截图,显示侵略帐户为超级用户,能够修改和出访客户帐户。

今年 2 月底,Lapsus$ 申明承认对英伟达进行了互联网反击,声称保有来英伟达的约 1 TB 统计数据。仅硬件文件夹就有 250GB,其中包涵所有最近的 Nvidia GPU的高度机密/秘密统计数据等。

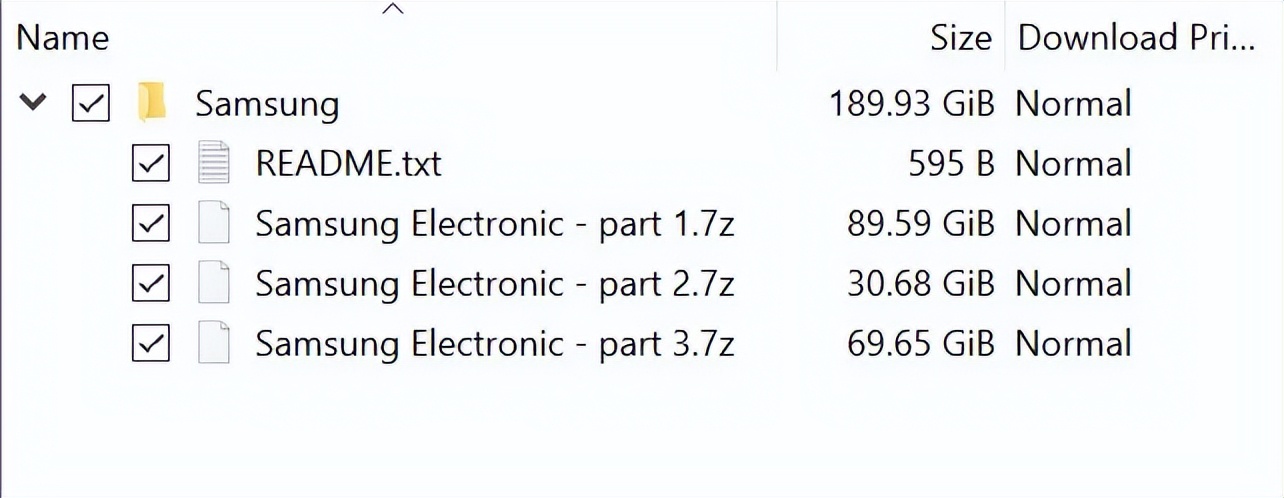

3 月初,骇客组织机构 Lapsus$在此发布了一张三星软件里的 C/C 指令截图,随后便对泄密文本进行了公布,包涵用于敏感操作的三星 TrustZone 环境中安装的每个受信赖小程序 (TA) 的源码、所有生物特征解锁设备算法、所有新一代三星设备的引导加载程序源码、三星激活服务器的源码、用于授权和验证三星帐户的技术的完整源码、来自高通的机密源码等。3 月 7 日,三星发布声明确认了统计数据外泄事件,统计数据高达 190G。

3 月 12 日,Ubisoft 发布公告,声称该公司经历了互联网安全可靠事件,虽然反击者在破坏公司安全可靠方面的尝试似乎都失败了,但育碧还是启动了全公司范围的公钥重置作为预防措施。

来自谷歌的进行调查结果:通过收买雇员成功侵略目标民营企业

Lapsus$的犯罪行为首秀是在 2021 年 12 月,当时的勒索对象是巴西卫生部。在随后的几个月中,随着 NVIDIA、三星和沃达丰等数家知名民营企业进入被害者名单,LAPSUS$的名头也是越来越响。

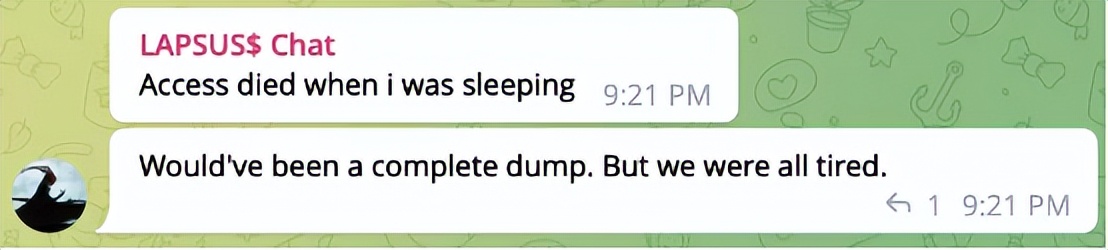

3 月 22 日(下周二),Lapsus$又通过自己的 Telegram 频道放出新一代消息,称正在发布盗取自谷歌的源码。谷歌方面在周二的昌明中表示 Lapsus$的下载操作被中途拦截,因此并未拿到完整源码。之所以能够及时发现,是因为 Lapsus$在下载仍未结束时就开始庆功、在 Telegram 频道上申明讨论起这次非法侵略活动。

Lapsus$小组的一名成员在 Telegram 频道上承认,当时从谷歌处下载源码的操作确被截断。

谷歌在昌明中写道,对方的申明公布提醒他们及时升级保护措施,谷歌项目组得以干预并打断了对方的统计数据下载。在进行调查中,他们发现有一个帐户遭到盗用,引致对方获得了非常有限的出访权限。从这次事件看,Lapsus$似乎很像那种初出茅庐、迫切想闯出一番名号的毛头小子——但恰恰相反,Lapsus$的反击策略相当成熟、值得民营企业安全可靠部门高度关注。谷歌表示,Lapsus$(谷歌内部将其定名为 DEV-0537,典型的技师命名方法)主要通过社会工程建设实现非法侵略。具体来讲,Lapsus$会对目标组织机构及其合作伙伴(例如客服中心和服务台)的雇员展开贿赂或欺诈,借此获取内部出访权限。

谷歌写道,谷歌公司发现了该团伙通过收买雇员(或来自供应商/业务合作伙伴的雇员)成功侵略目标组织机构的情况。

昌明进一步补充道:

DEV-0537 还发布广告,表示他们愿意购买针对特定反击目标的凭证,明目张胆地拉拢内部雇员或承包商。要达成交易,同谋一方必须提供自己的登录凭证并通过多因素验证(MFA)提示,或者替该团伙在公司工作站上安装 AnyDesk 或其他远程管理软件,借此帮助反击者获得对已验证系统的控制权。除此之外,对于目标组织机构及其服务商/供应链之间安全可靠出访与业务关系,DEV-0537 还准备了其他多种破坏方式。

目前,Lapsus$的 Telegram 频道已经保有 45000 多名订阅者。谷歌指出,Lapsus$曾在该频道中发布一则广告,希望招募各主要手机厂商、小型软件与游戏公司、托管服务民营企业以及客服中心的内部雇员。

有消息人士告诉他们,至少自 2021 年 11 月以来,Lapsus$就一直通过各个社交媒体互联网平台收买民营企业内部雇员。去年,Lapsus$团伙的核心成员之一就曾经使用Oklaqq和WhiteDoxbin等昵称在 Reddit 上发布招聘信息,表示愿意为 AT

2.分享目的仅供大家学习和交流,您必须在下载后24小时内删除!

3.不得使用于非法商业用途,不得违反国家法律。否则后果自负!

4.本站提供的源码、模板、插件等其他资源,都不包含技术服务请大家谅解!

5.如有链接无法下载或失效,请联系管理员处理!

6.本站资源售价只是赞助,收取费用仅维持本站的日常运营所需!